Internationaal onderzoeksplatform voor Covid-impact

Universiteit Antwerpen

Wetenschappelijk onderbouwd persoonlijk advies rond covid maatregelen voor minderheden.

Wetenschappelijk onderbouwd persoonlijk advies rond covid maatregelen voor minderheden.

Project highlights

Wereldwijd gebruikt, op maat gemaakt enquêteplatform

Wetenschappelijk advies aan minderheden

Complexe wetenschappelijke berekeningen en rapportages

Hoge prestaties met meer dan 100.000 pageviews op 1 dag

Gelijktijdig gelanceerd in 25 landen

Meertalige ondersteuning voor ongebruikelijke talen zoals Chinees, Amhaars, Arabisch, Hindi, Kinyarwanda, Swahili, ...

Beperkt budget maar schaalbaar, geen licentiekosten per enquête, gebruiker of inzending

Universiteit Antwerpen is eigenaar van zijn eigen data, gegevensopslag is op EU-infrastructuur

Maximale privacy, anonimisering van gegevens en veiligheid

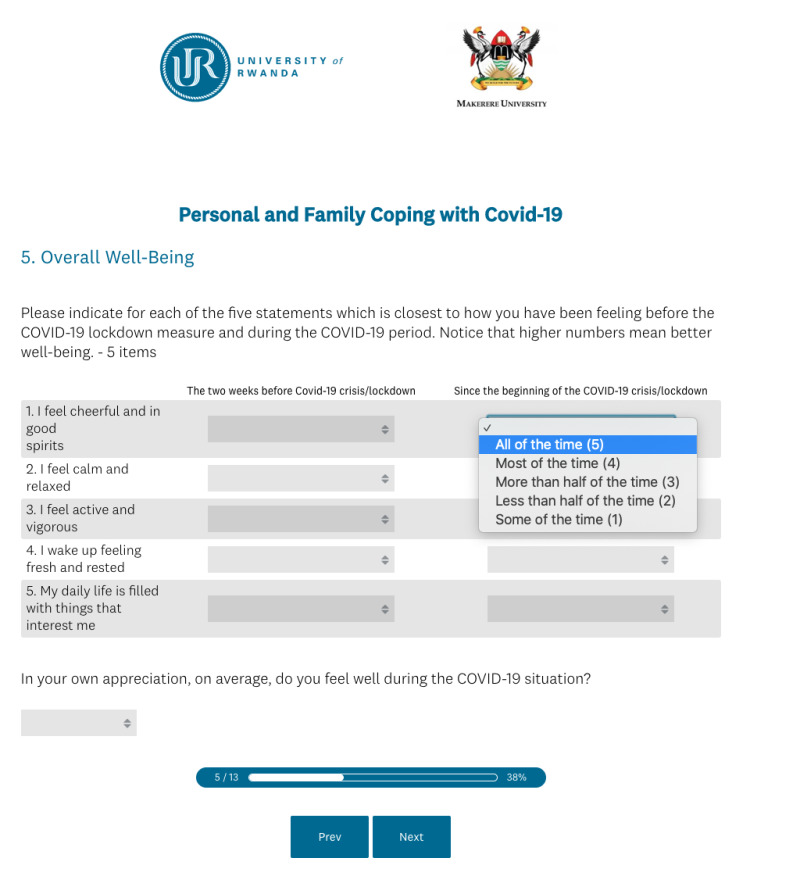

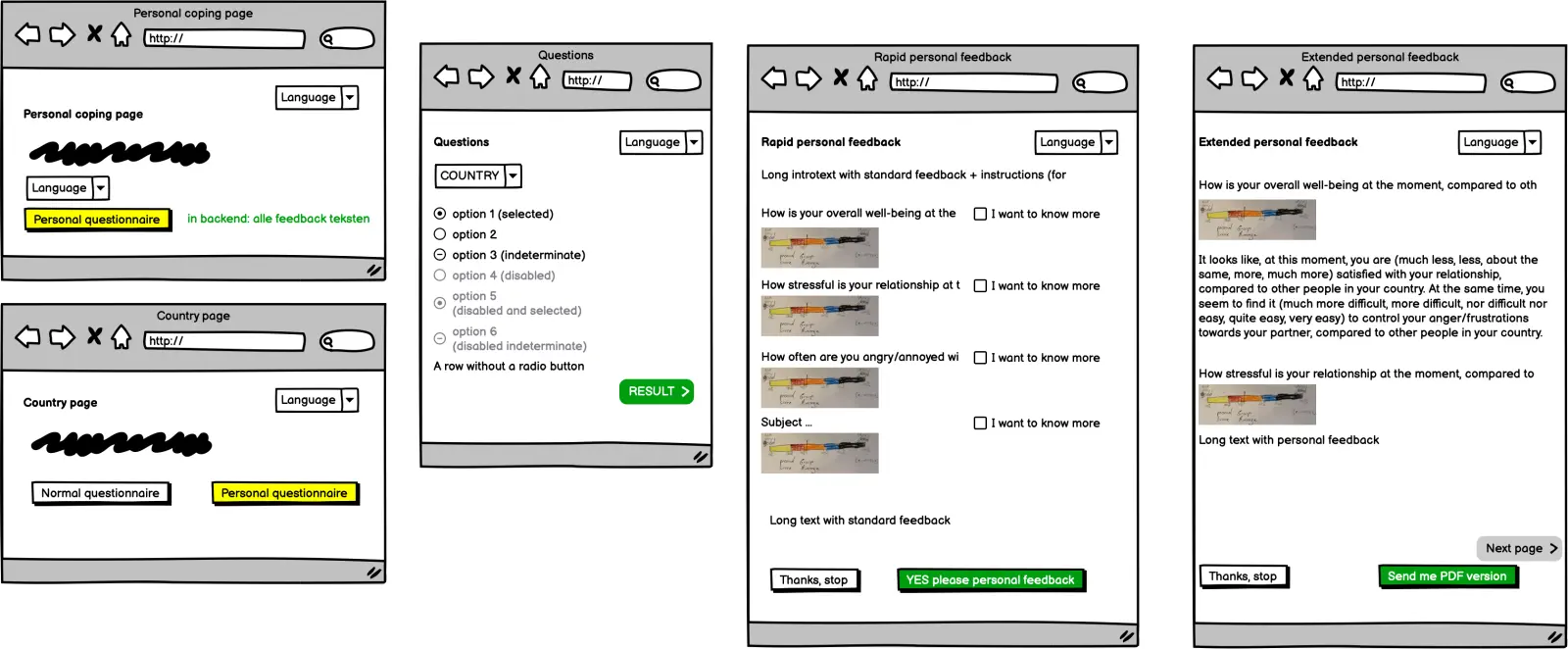

Survey builder

Wij hebben een enquête(formulier)bouwer voorzien waar stappen met vragen door de beheerder kunnen worden geconfigureerd.

De gemaakte formulieren worden gecontroleerd op consistentie voordat we ze gebruiken als basis voor verdere analyse.

Aan het einde van de enquête genereren we een rapport waarin algemeen advies aan de respondent wordt getoond, op basis van de ingediende antwoorden.

Optioneel wordt om een e-mailadres gevraagd om te controleren of dezelfde persoon de enquête meerdere keren heeft ingevuld. Hier laten we een link zien naar een privacybeleidspagina om uit te leggen wat er met de opgeslagen gegevens gebeurt en dat een respondent er altijd voor kan kiezen om “vergeten” te worden door een bepaalde procedure te volgen die resulteert in het wissen van de record(s) met zijn of haar e-mail- adres uit de database.

Gedetailleerde persoonlijke feedback

We hebben een op maat gemaakte analytische component gebouwd. Deze intelligente component is gebaseerd op wetenschappelijk onderbouwde rekenmethodes van de Universiteit Antwerpen.

Het gebruikt een verzameling inzendingen om kwintielen/centielen te creëren als basis voor persoonlijk advies.

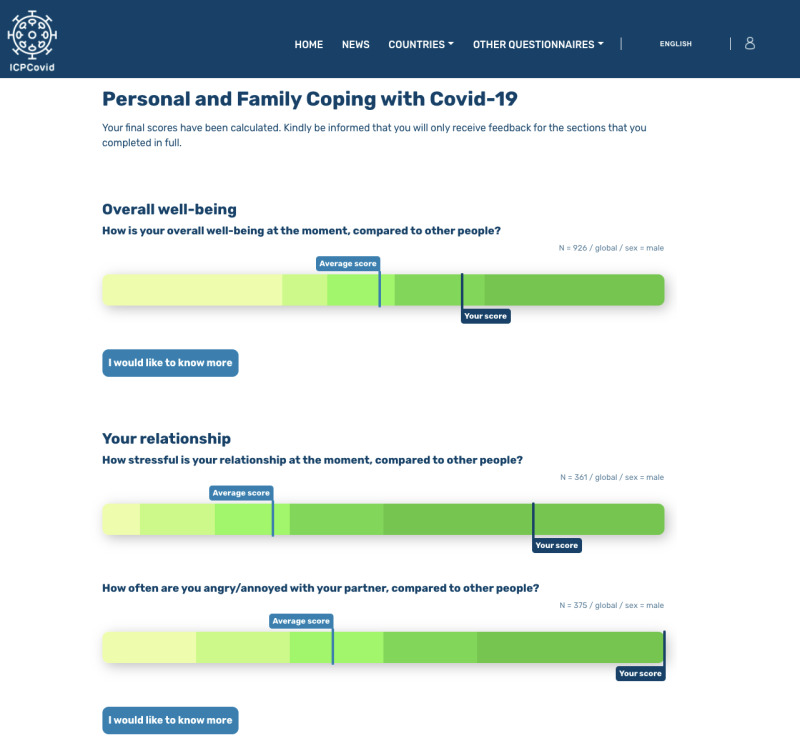

Het platform kan twee soorten persoonlijke feedback genereren:

Snelle persoonlijke feedback

Elke individuele inzending genereert een persoonlijk advies door dit te vergelijken met een opgeslagen analyse. Dit persoonlijke advies wordt per categorie weergegeven in een balk (Persoonlijke Score / Groepsgemiddelde / Aantal inzendingen)

Uitgebreide persoonlijke feedback

Vanuit de ‘Snelle Persoonlijke Feedback’ kan een bezoeker kiezen over welke categorieën hij meer wil weten: deze keuzes worden bewaard.

Op de volgende pagina krijgt de bezoeker gepersonaliseerde feedback voor de geselecteerde categorieën en bijbehorende tips in de vorm van enkele zinnen tekst. Deze teksten kunnen door de beheerder in het systeem worden ingevoerd en vertaald (vertalingen kunnen per land verschillen).

De bezoeker kan zijn e-mailadres invullen om het uitgebreide persoonlijke rapport ook in een PDF-document per e-mail te ontvangen.

Privacy en het anonimiseren van persoonlijke en demografische gegevens

Intro: we hebben een complex van implementaties gebouwd dat als geheel het volgende mogelijk maakt:

Maximale privacy van respondenten op de vragenlijst, met name het hoogste onvermogen om een identificeerbaar individu te koppelen aan een bepaalde vragenlijstinzending

“Data-anonimisering” toegepast op de onbewerkte vragenlijstgegevens, waarbij het eindproduct door de betrokken wetenschappers moet worden gebruikt om hun analyse op te stellen

Een zo klein mogelijk aantal personen die toegang hebben tot de server en database met ruwe gegevens

Respondenten worden gevraagd hun e-mailadres in te voeren als ze willen worden uitgenodigd om de vragenlijst opnieuw in te vullen en/of als ze toegang willen tot een evolutie in hun psychosociale evaluatie.

We splitsen de twee toepassingen van het e-mailadres:

We slaan het e-mailadres op in een aparte tabel, samen met demografische gegevens zoals leeftijdscategorie, geslacht en land, die geen enkel verband houden met de vragenlijstgegevens

We gebruiken het e-mailadres als basis voor een unieke identificatie (technisch gezien: het door een cryptografisch algoritme laten lopen dat een niet door mensen leesbare reeks van 32 alfanumerieke tekens creëert die niet kan worden “omgedraaid” om het e-mailadres opnieuw te creëren).

De opgeslagen gegevens zullen een onleesbare en quasi-onomkeerbare anonimisering zijn van een e-mailadres dat door een respondent is opgegeven tijdens het invullen van de vragenlijst.

Security

Veilige toegang

Standaard worden accountwachtwoorden gecodeerd (salted en herhaaldelijk gehasht) wanneer ze in de database worden opgeslagen. We ondersteunen ook een breed scala aan wachtwoordbeleid, zoals minimale lengte, complexiteit of vervaldatum. Industriestandaarden voor authenticatie worden ook ondersteund, waaronder SSL en 2-factor authenticatie. Er kunnen systemen voor eenmalige aanmelding worden toegevoegd, waaronder LDAP, Shibboleth, OpenID en SAML.

Granular User Access Control

We geven beheerders volledige controle over wie elk onderdeel van een site of platform kan zien en wijzigen. Dit wordt uitgevoerd op basis van een systeem van uitbreidbare gebruikersrollen en toegangsrechten. Beheerders kunnen gebruikersrollen creëren en deze specifieke, beperkte rechten geven. Een site heeft bijvoorbeeld mogelijks een auteursrol nodig die inhoud kan maken en bijwerken, maar deze niet kan publiceren of verwijderen (rechten gereserveerd voor de rol van redacteur), terwijl beheerdersinstellingen volledig zijn gereserveerd voor een afzonderlijke rol. Aan geverifieerde gebruikers kan een willekeurig aantal rollen worden toegewezen, en hun machtigingen zijn cumulatief. Menulinks en andere functies worden automatisch verborgen voor gebruikers die niet over de juiste toegang beschikken.

Database Encryption

In toepassingen met een hoog beveiligingsniveau bieden we extreem sterke database-encryptie. Wanneer versleuteling van de hele database niet gewenst is, is er een zeer hoge granulariteit beschikbaar om meer specifieke informatie te beschermen: gebruikersaccounts, specifieke formulieren en zelfs de waarden van specifieke velden kunnen worden gecodeerd in een anderszins leesbare database. Het encryptiesysteem kan worden geconfigureerd om te voldoen aan de strengste PCI-, HIPAA- en privacywetten, inclusief extern beheer van encryptiesleutels.

XSS, CSRF en andere schadelijke gegevensinvoer voorkomen

De geïmplementeerde Form API zorgt ervoor dat gegevens worden gevalideerd en opgeschoond voordat ze in de database worden ingevoerd. Het systeem test of door de gebruiker ingevoerde gegevens, en zelfs de formuliervelden zelf, overeenkomen met voorgeschreven, verwachte formaten en waarden. Tokens worden in elk formulier geïnjecteerd terwijl het wordt gegenereerd, ter bescherming tegen mogelijke CSRF-aanvallen. De database-abstractielaag voert extra beveiligingscontroles uit op gegevens terwijl deze naar de database worden geschreven en eruit worden opgehaald.

Brute Force Detection

We hebben bescherming tegen brute-force wachtwoordaanvallen geïmplementeerd door het aantal inlogpogingen vanaf één IP-adres gedurende een vooraf gedefinieerde periode te beperken. Mislukte inlogpogingen worden geregistreerd en zijn zichtbaar via de beheerinterface. We kunnen beheerders ook toestaan om individuele IP-adressen en adresbereiken te blokkeren.

Denial of Service (DoS)-aanvallen beperken

De cachelaag van ons framework is geconfigureerd met basispagina-, Javascript- en CSS-caches. Het systeem ondersteunt diepe integratie met performance technologieën zoals Memcache, Redis, Varnish en veel populaire CDN-services. Individuele componenten worden doorgaans ook gecached en granulaire vervaldatum is een veelvoorkomende functie. Deze gelaagde cachearchitectuur is extreem bestand tegen hoge volumes verkeer en maakt dit PHP-framework het systeem bij uitstek voor enkele van 's werelds websites met het hoogste verkeer.

Top 10-risico's van OWASP: onder controle

We hebben functies opgenomen die alle top tien beveiligingsrisico's van het Open Web Application Security Project aanpakken, een lijst met de meest voorkomende veiligheidsrisico's.

Webhosting

De server bevindt zich in de EU (Nederland), een Tier 3-datacenter. We nemen strikte beveiligingsmaatregelen om misbruik van en ongeautoriseerde toegang tot persoonlijke gegevens te voorkomen. Zo zorgen we ervoor dat alleen de bevoegde personen toegang hebben tot gegevens, dat de toegang tot gegevens wordt beschermd en dat onze beveiligingsmaatregelen regelmatig worden gecontroleerd. Daarnaast gebruiken we SSL-certificaten voor de veilige overdracht van gegevens.